“211”工程三期建设的CERNET 主干网分布式网络安全保障系统是本期“211”建设的重要项目,在“211”工程二期建设的安全保障系统上,该系统通过在网络关键点实行网络安全监测,进一步增强对网络有害行为监测分析的能力,能够及早抑制网络有害行为的大规模发生,提高CERNET 主干网的应急响应能力。该系统由四个不同的系统组成,分别是:网络服务与网络安全态势信息发布系统(Network Behavior Observation System,后文简称NBOS 系统)、主干网有害行为分析系统(后文简称Antimalware 系统)、分布式蜜罐系统和分布式应急响应协同工作系统(后文简称CHAIRS 系统)。

NBOS 系统通过观测主干节点的路由器记录对主节点网络流量行为监测,可以发现针对接入网的DDoS 攻击、服务器后门和僵尸网络活动。Antimalware 系统通过对流量进行DPI 监控,主要进行全网僵尸网络通信活动监测和全网网站入侵监测。蜜罐系统则通过吸引攻击活动发现潜藏的僵尸网络主机和各类扫描器。对于上述三类系统产生的安全警报,全部会汇聚到对应节点的CHAIRS 系统。CHAIRS 系统通过事件的聚类、分级、判伪和信息增强,将每天十万数量级别的安全警报汇聚成10100(每节点)条以内的安全事件,为主节点安全事件响应提供支持,同时提供接入网网络安全态势评估。

目前该安全保障系统全部已完成了所有的系统安装工作,并在大部分安装节点完成了数据源的接入、配置和事件发布工作。其中NBOS 系统和CHAIRS 系统均向节点用户开放了使用接口;具体的用法将通过用户手册发布到各节点用户。为了向大家介绍这些系统的用途,通过一些例子来说明CHAIRS 系统和NBOS系统的使用场景。

CHAIRS 系统的使用

CHAIRS 系统是用户处理安全事件的入口,登录进入首页后可以看到当前各类事件按单位和主机统计的数量。CHAIRS 系统将安全事件分为两类,一类是内部威胁,以被管单位为主体来组织有问题的主机,对于内部威胁事件,一旦用户认领事件后,需要检查被报告的主机。为了进一步区分不同主机的重要性,目前将所有的网站服务器主机单独列为一个分类“挂马网站”,对有网站后门(WebShell)和暗链、木马的网站服务器进行通报。内部后门则暂时对服务器和主机不做区分,显示所有发现的僵尸网络后门主机和有攻击行为的主机。外部威胁分为攻击和外部恶意代码两类。攻击目前只包含DDoS 事件,以被管单位为主体来显示正在发生的DDoS 攻击,外部恶意代码则显示当前对被管网内攻击最严重的主机,并通过运营商(国内)和国家(国外)为单位来统计攻击主机的分布。

CHAIRS 系统界面

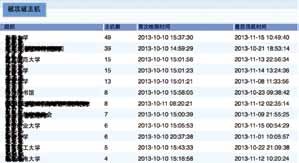

以内部后门为例,来进一步说明内部威胁的处理。点击内部后门后将看到内部后门各类具体类型后门主机的统计情况,目前包括被攻破主机(有扫描攻击行为的主机)和僵尸网络后门主机。图1 是其中被攻破主机的统计,有攻击行为的主机每天发现的数量可能在数以万计,CHAIRS 系统通过扫描范围和活动周期发现其中稳定的活动主机,并将这批主机汇报给用户。经过一个月左右的运行,各学校和单位发现的稳定的被攻破主机数量并不是太高,同时经个例分析,大部分被C H A I R S 系统报告的被攻破主机都是服务器,也是需要处理的重点对象,一般的个人主机则因为活跃时间和性能问题,一般不会产生严重的攻击行为,会被CHAIRS 系统过滤,避免过多的事件影响学校安全管理员对重要服务器的事件处理。

图1 被攻破主机统计

特别声明:本站注明稿件来源为其他媒体的文/图等稿件均为转载稿,本站转载出于非商业性的教育和科研之目的,并不意味着赞同其观点或证实其内容的真实性。如转载稿涉及版权等问题,请作者在两周内速来电或来函联系。

CERNET省级信息服务平台现状分析与优化策略2023/08/09

中国教育和科研计算机网CERNET西北地区2023学术年会在创新港召开2023/07/21

CERNET发布第二十九届学术年会补充征文通知2023/05/30

CERNET新开通两条百G备份线路2022/12/07

CERNET IPv6 发展态势与规模部署分析2022/09/30

CERNET携手中国电信 开创全球大型骨干网纯IPv6互联先河2022/09/22

CERNET第二十九届学术年会征文通知发布2022/08/31

京公网安备 11040202430174号

京公网安备 11040202430174号