HTML5作为新兴语言,具有零插件、跨平台的特点,同时能够避免很多限制。虽然使用HTML5会使Web应用程序越来越丰富多彩,但是HTML5的新功能在推动Web应用的同时也加大了攻击者发动某种形式攻击的概率,对自身的安全构成威胁。目前还在标准化过程中,但是已经有一些开发人员尝试使用它了。因此关于它的安全防范也就必须同步跟进甚至提前进行,便于保证网站及用户安全。

HTML5的Web应用存在的安全威胁

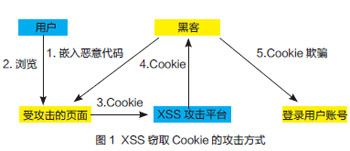

由于Web应用逐渐成为企业公司、政府门户对外开放的平台,在方便用户的同时也为黑客提供了便利,甚至成为APT(AdvancedPersistent Threat)攻击的发起点。而Web应用的便利性与威胁性是与生俱来的,HTML5是一门新兴语言,无论对开发者还是使用者都存在着隐患。在2013年的BlackHat大会的《PIXEL PERFEC TTIMINGATTACKSWITHHTML5》演示中,黑客利用HTML5协议问题,攻击Chrome、IE及Firefox浏览器,并获取了用户的隐私数据。2013年3月4日,美国一名22岁的开发者发现了一个HTML5的致命漏洞--HTML5可产生大量的Cookie文件,导致在很短的时间内占满用户硬盘。2013年4月,根据知名DDoS防护的公司Incapsula的研究:全球第27大网站搜狐网的一个XSS跨站脚本漏洞被黑客恶意利用,成为一起大规模僵尸网络DDoS攻击的源头,成为有史以来规模最大的XSS 跨站DDoS攻击。Blackhat组织曾经总结十大基于HTML 网站的威胁,包括:

1.ClickJacking & Phishing by mixinglayers and iframe(点击劫持和网络钓鱼);

2.CSRF and leveraging CORS to bypassSOP(CSRF 攻击);

3.Attacking WebSQL and client sideSQL injection(SQL 注入);

4.Stealing information from Storage andGlobal variables( 用户信息窃取);

5.HTML 5 tag abuse and XSS( 新标签的XSS);

6. HTML5/DOMbasedXSSandredirects( 基于XSS 和重定向);

7.DOM injections and Hijacking withHTML5(DOM 注射和劫持);

8.Abusing thick client features( 客户端使用不当);

9. Using Web Sockets for stealthattacks(WebSockets 隐藏攻击);

10 . Abusing Web Workerfunctionality(WebWorker 使用不当)。

HTML5的安全问题受到越来越多人的重视,甚至成为国家战略发展的要素。而国内外对其检测的手段只有手工检测或者脚本探测,且大多应用开发者对漏洞发掘了解甚少,缺少一种通用检测Web 应用的手段,特别是对于安全了解不深的开发者,无法对应用进行安全评估,留给了黑客攻击和利用HTML5漏洞的机会。

特别声明:本站注明稿件来源为其他媒体的文/图等稿件均为转载稿,本站转载出于非商业性的教育和科研之目的,并不意味着赞同其观点或证实其内容的真实性。如转载稿涉及版权等问题,请作者在两周内速来电或来函联系。

京公网安备 11040202430174号

京公网安备 11040202430174号