网络安全 五维空间 ‖ 从攻防视角看网络安全体系优化

2022-08-23 中国教育和科研计算机网

编者按

2021年,高校信息化应用平台发布了“网络安全五维空间”专栏, 汇聚政、产、学、研、媒体五方力量,秉持专家办专栏的理念,聚焦教育行业网络空间安全热点话题,推出了“挖矿木马简要技术分析”、“软件供应链安全”、“高校校园网VPN系统安全问题与加固”等重磅文章, 得到了业界的大力支持和广泛关注。

近期,高校信息化应用平台联合新华三集团将以轮值专家主题演讲和多平台媒体互动方式 拓展网络安全朋友圈,让更多的专家、企业、高校共同参与建设,繁荣网络安全新生态。本期的嘉宾是安徽大学网络信息中心主任段运生,他从攻防视角看网络安全体系优,提出了全员参与、全域防护、全程监管、全时运营的网络安全防护体系优化策略。

安徽大学校园信息化经过多年建设,呈现出以下特点:一是应用多样性。搭建了教务、财务等50多个业务系统,为师生提供一站式在线服务;二是终端多样性。包括5000余个摄像头监控及门禁;三是出口多样性。实现了IPv4和IPv6的双栈网络,多运营商出口使得对外访问更加便利,同时也扩大了网络暴露面。

网络攻防演练回顾

《网络安全法》要求“定期组织关键信息基础设施的运营者进行网络安全应急演练,提高应对网络安全事件的水平和协同配合能力。”这也是检验网络安全防护能力的有效途径。

从整个攻防演练来看,商定以下三个目标:一是做到网络边界不失守。边界失守给网络安全内部带来了非常大的危害和影响,因此,做到网络边界不失手是最根本的目标;二是做到业务系统不被控。在攻击过程中,一些核心业务系统,尤其是超级管理员权限不要被控制;三是做到敏感数据不泄露。当前对数据安全性提出越来越高的要求,国家也要求教育部门制定分类分级的数据管理办法,确保业务系统和数据的安全。

围绕以上三个目标,安徽大学建立起攻防演练组织架构,分别是预警监测组、分析研判组、应急处置组和指挥调度组。预警监测组负责监测各类事件,第一时间上报攻击行为和疑似攻击行为;分析研判组研判分析各监测设备日志,上报安全预警,发布监测到的攻击行为、疑似攻击行为事件;应急处置组负责处置事件阻断流量,对安全监测提交的安全信息进行处置。接到处置指令后,第一时间处置上报的操作;推进整改各类安全漏洞,对发现的漏洞进行安全加固;指挥调度组的主要是工作把控与相关协调。

同时,学校还构建了防御体系(安徽大学网络安全架构如图1所示),并定义了三个要点:以态势感知集中监控分析为主;以深度分析、蜜罐监测、威胁情报为辅;以严格访问控制、全面基线加固为基础的整体防守策略。

图1

在整个攻防演练过程中,前期的准备工作包括三个方面。

01

梳理内网资产

主要包括清查老旧资产、哑终端;清理下线僵尸系统;重点针对中、高危漏洞进行系统加固。

02

清理敏感信息

结合安徽大学日常网络安全工作经验,排查对象包括校内网站、GitHub、网盘、百度文库,排查内容有弱口令、相关系统源码、系统架构、技术方案、网络拓扑等各类文档资料。

03

缩小网络边界暴露面

主要包括IP和端口、系统登录入口、VPN和移动应用。

在攻防演练的演习阶段,网络会面临各种各样的攻击,可以通过态势感知、蜜罐使用和分析溯源开展相关工作,做到知己知彼。

安徽大学利用各类态势感知设备,搜集网络安全日志,整体把握网络安全态势,及时发现异常。比如,了解当前发生安全事件的数量、在互联网端或云端实现自动阻断、掌握系统攻击的实时情况,以及了解Web攻防应用的情况等。

2022年起,安徽大学在网络安全方面尝试使用蜜罐。蜜罐起到了很好的干扰作用,攻击者在进行网络攻击时,有很多信息会被蜜罐获取,有助于更精准的定位攻击来源。

当有系统被攻击或攻陷时,就需要对流量进行分析溯源。利用网络流量分析设备等,对攻击行为进行报文复现,这也是网络攻防的重要评估手段。

网络攻防演练发现的问题

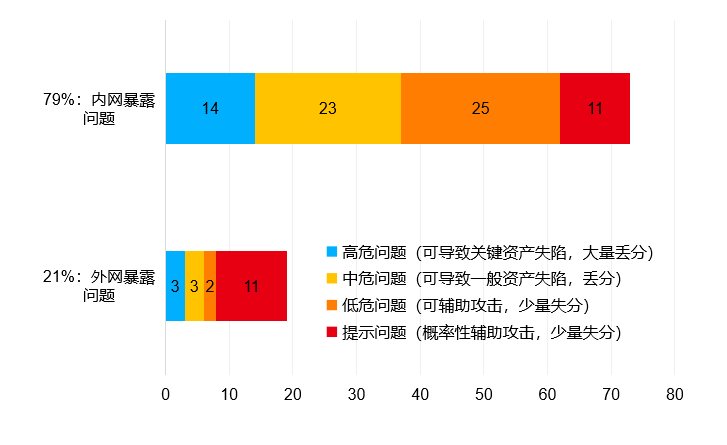

通过近几年的网络攻防演练,尽管在不断地进行优化和调整,但是依然发现79%的问题暴露在内网,21%的问题暴露于外网(如图2所示)。主要体现在以下五个方面:一是半数攻击路径与账号泄露有关;二是纵向突破易守,横向扩散难防;三是失陷资产隔离不及时;四是攻击检测存在盲区、溯源不到位、危害评估不全面;五是攻击噪声大,防守强度高。

图2

网络安全体系优化

网络安全体系优化主要从全员参与、全域防护、全程监管和全时运营四个层面进行。

全员参与的目标是人人参与,共筑安全防线;提高全体员工网络安全意识;提升安全管理基础与技能。同时要对学生、教师和系统管理员进行培训,培训内容包括网络安全法律法规与个人信息保护、网络安全风险防范以及网络安全问题处置技巧。

全域防护第一个目标是实现网络安全防护等级化,对不同的资产和用户,安全等级是不同的,保护措施和响应手段也会有所区别;第二个目标是将网络防御的边界缩小到更小的资源组;第三个目标是从以基础设施为中心转变到以数据为中心。

全程监管包含以下几个方面:资产全生命周期管理;威胁事件的统一收集、分类;安全漏洞的闭环处理;配置变更的全记录,分钟级业务策略恢复。

全时运营的要求包括:全天候、全方位、准实时监测;主动感知与分析;协同联动,自动化响应;高效处置,动态调整。

最后,针对整体防护路线,需要做到漏洞加固、加强安全配置以及进行设备防护。

特别声明:本站注明稿件来源为其他媒体的文/图等稿件均为转载稿,本站转载出于非商业性的教育和科研之目的,并不意味着赞同其观点或证实其内容的真实性。如转载稿涉及版权等问题,请作者在两周内速来电或来函联系。

相关阅读

国际网络安全现状与未来2023/10/30

要推动高校全员形成网络安全意识2023/10/25

数字化时代 高校探寻网络安全新思路2023/10/25

高校网络安全队伍建设与探索2023/09/06

习近平对网络安全和信息化工作作出重要指示2023/07/16

校园信息系统国密改造路径探索2023/06/05

共对新威胁 共议新安全 2023网络安全运营与实战大会在京开幕2023/05/27

2023:网络安全的关键一年2023/05/12

要推动高校全员形成网络安全意识2023/10/25

数字化时代 高校探寻网络安全新思路2023/10/25

高校网络安全队伍建设与探索2023/09/06

习近平对网络安全和信息化工作作出重要指示2023/07/16

校园信息系统国密改造路径探索2023/06/05

共对新威胁 共议新安全 2023网络安全运营与实战大会在京开幕2023/05/27

2023:网络安全的关键一年2023/05/12

一起关注互联网发展、互联网技术、互联网体系结构……

在教育部科技司领导下,中央电化教育馆组织实施了教育信息化教学应用实践共同体项目...

工作要点聚焦:教育信息化、网络安全……都怎么干?

京公网安备 11040202430174号

京公网安备 11040202430174号