2.隐私泄漏的敏感数据源问题

早在研究人员把敏感数据传播作为隐私泄漏判断依据的同时,“何为敏感数据”这个问题就已经存在了。早期的移动平台隐私泄漏检测方法把固定格式的API函数作为定义敏感数据的标准,例如,在安卓隐私泄漏检测方面,研究人员通常将安卓系统管控的隐私数据(如IMEI,地理位置、短信等)作为敏感数据源。但是随着用户越来越依赖移动终端管理其隐私数据,敏感数据的边界正在被不断拓展,而传统的隐私泄漏检测技术中对敏感数据源的定义已经无法覆盖这些新的敏感数据。

德国达姆施塔特工业大学SiegfriedRasthofe等人在2014年时提出[20],现有方法在确定敏感数据源时采用的API函数列表是不完整的,并提出通过机器学习获取更详细的敏感数据访问API,提高隐私泄漏检测的覆盖率。

我们提出的UIPicker系统[21]和普渡大学的SUPOR系统[22]认为,单纯检测系统定义的API是不足以覆盖所有的隐私泄露源的,其问题主要来源于由应用程序管控的用户输入的隐私数据,其中包括但不限于用户的个人资料信息如账户密码,用户输入的地理位置信息,以及银行卡等支付类信息。

尽管用户输入的隐私数据面临着重大的安全威胁,如何保护这类隐私数据却具有很大的挑战性。与系统管控的隐私数据不同,用户输入隐私数据无法通过某些特定的API函数进行标注,而是依赖于需要针对界面的语义信息以及上下文进行解析。在TaintDroid等系统中,将所有用户输入标记为隐私数据,这样明显覆盖太广,并且将很多常规数据纳入了不必要的保护范畴,增加了系统分析工作量以及性能。

为了保护用户输入的敏感数据免于各类情况的泄露,自动化地标识这类数据变得非常必要以及紧迫。然而由于该类数据缺乏固定的结构,使得识别工作非常具有挑战性。为了解决这个问题,UIPicker和SUPOR发现在应用当中,很多与隐私输入相关的界面元素均在界面自身,以及界面描述文件当中通过丰富的语义信息有着较为明确的表述。在这样一个观察基础之上,这两个系统通过结合自然语言处理,机器学习,以及程序分析等技术,利用界面语义信息识别由用户输入的敏感信息源。

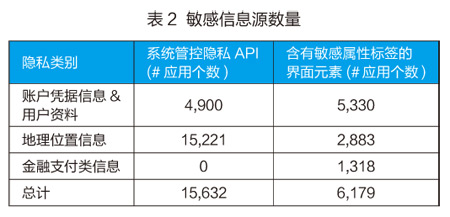

表2中第二列揭示了包含系统管控隐私的应用个数,第三列为含有敏感属性标签的用户输入隐私个数。

如表格2所示,通过对Google Play上17425个应用的分析,我们发现其中有六千多个应用使用了用户输入的隐私数据。在传统使用系统管控隐私API 的系统中,受限于隐私数据的识别能力,无法对此类隐私进行有效保护。

在经历了系统管控隐私数据、用户输入隐私数据之后,我们不禁会想,下一个敏感信息源是什么?事实上,能够推测用户隐私的敏感信息远不止上文提到的这些。在移动平台上,印第安纳大学的Xiaofeng Wang教授[23]曾经利用安卓应用的网络数据统计、应用程序声音开关等信息,利用旁道攻击的方式获取用户的身份、位置、身体状况等敏感信息。类似的工作还揭露出用户的其他敏感信息也可以被恶意工作所捕获。面对这一类型的攻击,目前尚没有成熟的方法可以进行有效检测和防御。

在移动互联网飞速发展的背景下,为增强对用户隐私信息的保护能力,还可以从两个角度开展研究工作:

第一,用户隐私的定义范围还可以做进一步扩展。在传统系统定义用户隐私和本文提到的用户输入用户隐私以外还存在众多用户数据可以被用于推测用户隐私。现有工作虽然揭示了相关问题的存在,但是并未达成对此类隐私的有效分析和检测。因此,需要进一步深化对用户隐私的分析和保护。

第二,对于隐私泄漏的用户感知问题,目前已经实现了辅助分析人员判断敏感数据传输的用户感知度,但是在大规模应用程序分析时,此类方法无法做到自动化判断。目前仍有大量应用收集各类用户隐私,其中大部分不经用户同意。因此,仍需要加强对应用商城运营商与程序开发商(者)的监督管理。同时从技术角度讲,也需要研究用户感知度评估的自动化方法。(作者单位为复旦大学)

(本文部分内容引用课题组撰写的相关学术论文和技术报告。)

参考文献

[1] Smartphone Vendor Market Share,2015 Q2.http://www.idc.com/prodserv/smartphone-market-share.jsp

[2] 中国网民权益保护调查报告(2015).http://www.cac.gov.cn/2015-07/22/c_1116002040.htm

[3] C. Gibler,J.Crussell, J. Erickson, and H. Chen.Androidleaks:automatically detecting potential privacy leaks inandroid applications on a large scale. In Proceedings of the 5thinternational conference on Trust and Trustworthy Computing,TRUST‘12, pages 291?307, 2012

[4] Chin, E., Felt, A. P., Greenwood, K., and Wagner, D.Analyzing Inter-Application Communication in Android. InProc. of the Annual International Conference on Mobile Systems,Applications, and Services (2011).

[5] Z. Yang and M. Yang. Leakminer: Detect informationleakage on android with static taint analysis. In SoftwareEngineering (WCSE), 2012 Third World Congress on, pages 101-104, 2012.

[6] L. Lu, Z. Li, Z. Wu, W. Lee, and G.Jiang.Chex: staticallyvetting android apps for component hijacking vulnerabilities. InCCS 2012, pages 229-240, 2012.

[7] C. Fritz. FlowDroid: A Precise and Scalable Data FlowAnalysis for Android. Master’s thesis, TU Darmstadt, July 2013.

[8] W. Enck, P. Gilbert, B. gon Chun, L. P. Cox, J. Jung, P.McDaniel, and A. Sheth. Taintdroid: An information-flow trackingsystem for realtime privacy monitoring on smartphones. In R. H.Arpaci-Dusseau and B. Chen, editors, OSDI, pages 393?407.USENIX Association, 2010.

[9] R. Xu, H. Sa¨?di, and R. Anderson. Aurasium: practicalpolicy enforcement for android applications. In USENIX Security2012, Security‘12, pages 27?27, Berkeley, CA, USA, 2012.USENIX Association.

[10] Z. Yang, M. Yang, Y. Zhang, G. Gu, P. Ning, and X.S. Wang. Appintent: Analyzing sensitive data transmission inandroid for privacy leakage detection. In Proc. of ACM CCS’13,2013.

[11] P. Hornyack, et al., “These aren‘t the droids you’relooking for: retrofitting android to protect data from imperiousapplications,” In Proc. CCS, 2011.

[12] ENCK, W., ONGTANG, M., AND MCDANIEL, P.On Lightweight Mobile Phone Application Certification. InProceedings of the 16th ACM Conference on Computer andCommunications Security (CCS) (November 2009).

[13] ONGTANG, M., MCLAUGHLIN, S., ENCK, W., ANDMCDANIEL, P. Semantically Rich Application-Centric Securityin Android. In Proceedings of the 25th Annual Computer SecurityApplications Conference (ACSAC) (2009).

[14] X. Zhang, A. Ahlawat, and W. Du. AFrame: Isolatingadvertisements from mobile applications in Android. InProceedings of the 29th Annual Computer Security ApplicationsConference, 2013.

[15] P. Pearce, A. P. Felt, G. Nunez, and D. Wagner. Addroid:Privilege separation for applications and advertisers in android. In7th ACM Symposium on Information,

[16] S. Shekhar, M. Dietz, and D. S. Wallach. AdSplit:Separating smartphone advertising from applications. In 21thUsenix Security Symposium, 2012.

[17] P. Gilbert, B.-G. Chun, L. P. Cox, and J. Jung. Vision:automated security validation of mobile apps at app markets. InProceedings of the second international workshop on Mobile cloudcomputing and services, MCS ‘11, pages 21-26, New York, NY,USA, 2011. ACM.

[18] L. Lu, V. Yegneswaran, P. Porras, and W. Lee. Blade:an attack-agnostic approach for preventing drive-by malwareinfections. In Proc. CCS, pages 440-450, 2010.

[19] K. Z. Chen, N. Johnson, V. D’Silva,S. Dai, K.MacNamara, T. Magrino, E. X. Wu, M. Rinard, and D. Song.Contextual policy enforcement in android applications withpermission event graphs. In Proc. NDSS, 2013.

[20] S. Arzt, S. Rasthofer, and E. Bodden,“Susi: A tool forthe fully automated classification and categorization of androidsources and sinks,” 2013.

[21] Y Nan, M Yang, Z Yang, et al. Uipicker: User-inputprivacy identification in mobile applications[C]//USENIX Security.2015: 993-1008.

[22] J Huang, Z Li, X Xiao, et al. SUPOR: precise andscalable sensitive user input detection for android apps[C]//Proceedings of the 24th USENIX Conference on SecuritySymposium. USENIX Association, 2015: 977-992.

[23] X Zhou,S Demetriou, D He, et al. Identity, location, diseaseand more: Inferring your secrets from android public resources[C]//Proceedings of the 2013 ACM SIGSAC conference on Computer &communications security.ACM,2013:1017-1028.

特别声明:本站注明稿件来源为其他媒体的文/图等稿件均为转载稿,本站转载出于非商业性的教育和科研之目的,并不意味着赞同其观点或证实其内容的真实性。如转载稿涉及版权等问题,请作者在两周内速来电或来函联系。

复旦大学系统软件与安全实验室副主任张源:移动平台应用软件隐私威胁与保护2016/09/01

高校移动平台迎来发展浪潮2014/09/16

移动平台 从移植到重新创造2013/02/22

对外经贸大学:基于微信企业号的高校移动平台设计与实现2016/12/05

隐私消亡的移动互联时代2016/05/30

掌上师大:以整体思维规划移动平台2012/11/14

平台设计:开放与简单的结合2012/11/14

京公网安备 11040202430174号

京公网安备 11040202430174号